Inloggegevens hergebruiken vormt steeds groter risico voor bedrijven

Cybercriminelen gebruiken steeds vaker ‘credential stuffing tools’ om (bedrijfs)accounts over te nemen. Daarmee kunnen ze in één keer grote sets gelekte inloggegevens geautomatiseerd invoeren op loginpagina’s om zo naar matches met bestaande accounts te zoeken. Dat staat te lezen in het onderzoeksrapport ‘Protect your customer and employee accounts: 7 ways to mitigate the growing risks of account takeovers’ van Digital Shadows, actief op het gebied van digital risk management. Het bedrijf monitort continu alle activiteiten op het zichtbare, deep en dark web om risico’s in kaart te brengen.

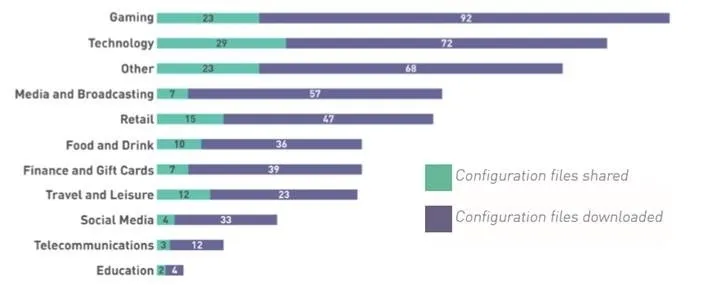

Digital Shadows stelde vast dat inloggegevens bij 97% van de bedrijven in de ‘Forbes 1000’ zijn blootgesteld. Dat komt meestal doordat medewerkers dezelfde inloggegevens gebruiken voor meerdere websites en platforms. Dat werkt in het voordeel van cybercriminelen die steeds vaker toegang proberen te krijgen tot bedrijfsnetwerken met behulp van geautomatiseerde credential stuffing aanvallen. De gaming-, technologie-, omroep- en retailsector blijken de populairste doelwitten voor dit soort aanvallen (zie figuur).

Volgens Digital Shadows hebben grote incidenten bij bijvoorbeeld MySpace, LinkedIn en Dropbox ervoor gezorgd dat er een enorme berg inloggegevens zijn gelekt. Het is dan ook cruciaal dat bedrijven zich met de nodige inzichten en intelligentie wapenen om de digitale risico’s in te perken. Zo kunnen zij ervoor zorgen dat deze credential stuffing aanvallen niet tot nog grotere problemen leiden.

Figuur (bron Digital Shadows): De meest kwetsbare sectoren gebaseerd op het aantal gedeelde configuratiebestanden (groen) en het aantal gedownloade bestanden (paars)